2024. 10. 5. 15:58ㆍ정보보안 및 해킹/2024 취약점

* 개인 연구입니다.

DSPM

데이터 보안 테세 관리

여러 클라우드 환경과 서비스에서 민감한 데이터를 식별하여 보안 위협에 대한 취약성과 규정 미준수 위험을 평가하는 사이버 보안 기술

데이터 보안 및 규정 준수 문제를 최대한 신속하게 해결하고 재발을 방지하기 위한 인사이트 및 자동화 제공

중요한 이유

클라우드 컴퓨팅, 인공 지능, 머신 러닝 등의 급속한 도입으로 인한 엑세스 제어 및 위협 탐지 기술이 해결하지 못하는 위험이 있음

섀도 데이터, 즉 관리나 모니터링 되지 않는 복제 데이터가 가장 위험

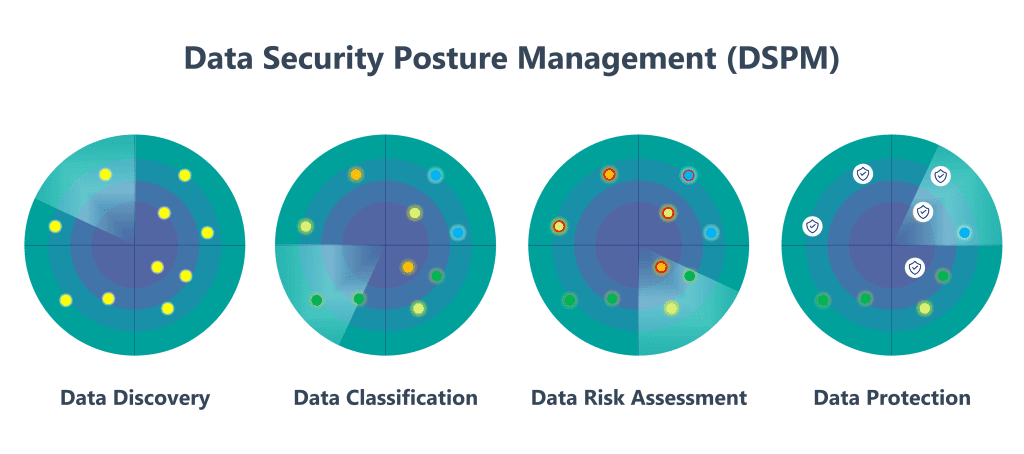

작동 방식

모니터링 및 보호 대산 자산이나 별도의 앱이 필요없으며, 높은 수준의 자동화를 제공

데이터 디스커버리 - 데이터 검색 기능

데이터 분류 - 미리 정해진 몇 가지 기준에 따라 데이터 자산을 분류(데이터 민감도 수준, 데이터에 엑세스가 가능한 사용자, 데이터의 저장 처리 및 사용 방법, 데이터가 규제 프레임워크의 적용을 받는 경우)

위험 평가 및 우선순위 지정 - 잘못된 설정(시스템 보안 설정 누락 및 불완전으로 인한 무단 엑세스), 과도한 권한 또는 초과 권한(사용자에게 필요한 것보다 더 많은 권한 부여 또는 권한이 취소되지 않은 경우), 데이터 흐름 및 데이터 리니지 문제(데이터에 엑세스한 사용자를 추적하여 민감한 데이터에 대한 잠재적인 공격 경로 분석), 보안 정책 및 규정 위반(데이터의 보안 설정을 조직의 보안 정책과 매핑하여 데이터가 부적절하게 보호되는 부분과 규정 미준수 위험이 있는 부분을 식별)

해결 및 예방 - 심각도에 따라 취약점의 우선순위를 지정하는 보고 및 실시간 대시보드 제공, 새로운 데이터 자산을 지속 모니터링, 보안 위험이 있는지 감사

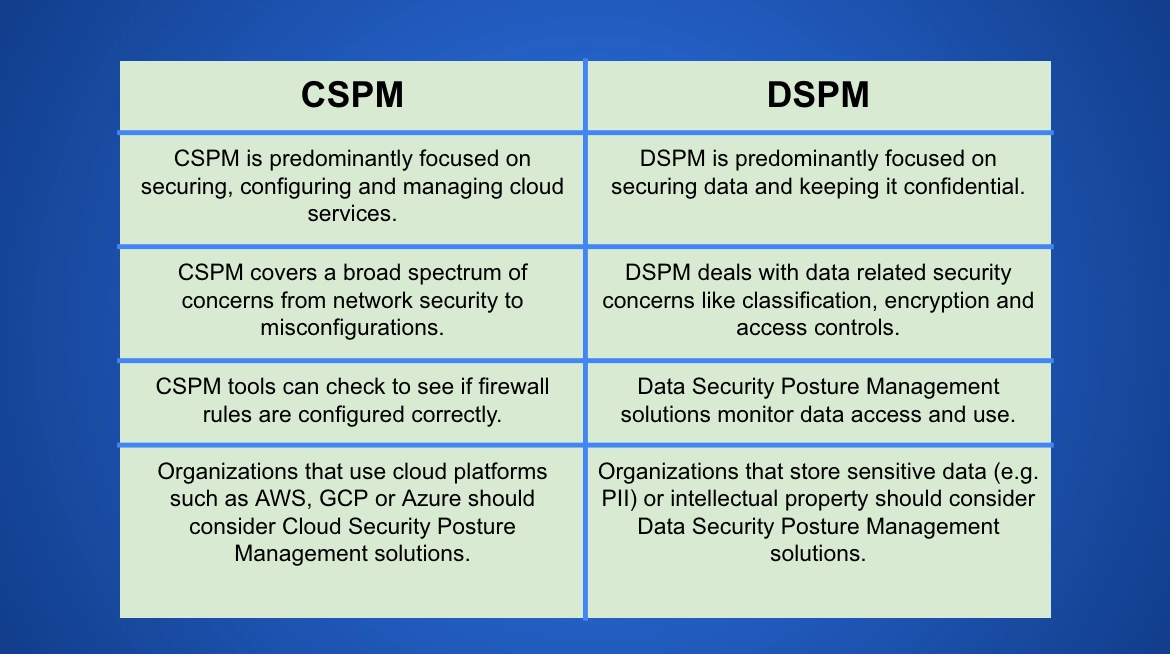

CSPM과 비교

CSPM

컴퓨팅 유닛(가상머신 등) 및 PaaS 구현에서 취약점을 찾고 해결하는 데 중점

클라우드 환경에 국한

잘못된 구성 및 규정 위반을 방지

지속적인 모니터링 및 자동화된 수정으로 클라우드 보안 테세 유지

DSPM

데이터 수준에서 취약점을 찾고 해결하는 데 중점

모든 환경의 데이터 보안

민감한 데이터에 대한 무단 접근 및 유출 방지

데이터 발견, 분류, 위험 평가 활용하여 보안 테세 유지

상성이 좋은 보안 기술

IAM - 사용자 ID 및 엑세스 권한 관리. 필요한 리소스에 엑세스 할 수 있도록 제어.

EDR - 엔드포인트를 모니터링하고 보호하여 조직의 엔드포인트 보안, 데이터 보안 및 규정 준수 정책 간의 일관성 보장.

SIEM - 로그 데이터와 정보를 수집, 위협을 탐지하고 대응.

DLP - 네트워크 전반에서 데이터를 추적하여 데이터 유출, 반출, 손실 방지

ref. https://www.ibm.com/kr-ko/topics/data-security-posture-management

데이터 보안 태세 관리(DSPM)란 무엇인가요? | IBM

데이터 보안 태세 관리는 여러 클라우드 환경 및 서비스에서 민감한 데이터를 검색하고 보호합니다.

www.ibm.com

https://www.nextdlp.com/resources/blog/cspm-dspm-differences

What Are The Differences Between CSPM & DSPM Solutions?

Discover the key disparities between CSPM & DSPM solutions for robust data security posture management. Safeguard data effectively & comply with regulations.

www.nextdlp.com

https://www.sealpath.com/blog/dspm-data-security-posture-management/

DSPM | Data Security Posture Management Technologies

Learn how DSPM technologies through AI/ML techniques allow us to identify and classify our most sensitive data, as well as to assess and remediate risks

www.sealpath.com

'정보보안 및 해킹 > 2024 취약점' 카테고리의 다른 글

| [보안뉴스] 다운데이트 (0) | 2024.11.01 |

|---|---|

| [ISEC] Data Lineage (1) | 2024.10.05 |

| [ISEC 2024 TITLE] Visual Hacking (2) | 2024.10.02 |

| [ISEC 2024 TITLE] 문서형 악성코드 (2) | 2024.10.02 |

| [ISEC] 제로 트러스트 (3) | 2024.10.02 |